Фішинг Blockstream Jade — це зловмисна кампанія електронної пошти, яка видає себе за оновлення прошивки, щоб змусити користувачів завантажити підроблене оновлення та передати ключі; Blockstream підтвердила, що ніколи не надсилає прошивки електронною поштою, і заявила, що жодні дані користувачів не були скомпрометовані. Дотримуйтесь перевірених кроків оновлення, щоб уникнути втрат.

-

Шахрайство імітує оновлення прошивки Blockstream Jade для викрадення ключів.

-

Blockstream підтвердила, що ніколи не розповсюджує файли прошивки електронною поштою, і повідомила про відсутність витоку даних.

-

Фішинг коштував криптокористувачам $12 млн у серпні; загальна сума шахрайств і зламів склала $3.1 млрд у першій половині 2025 року (Scam Sniffer, Hacken).

Попередження про фішинг Blockstream Jade: перевіряйте оновлення прошивки та захищайте ключі — дізнайтеся, як залишатися в безпеці вже зараз.

Що таке фішинг Blockstream Jade?

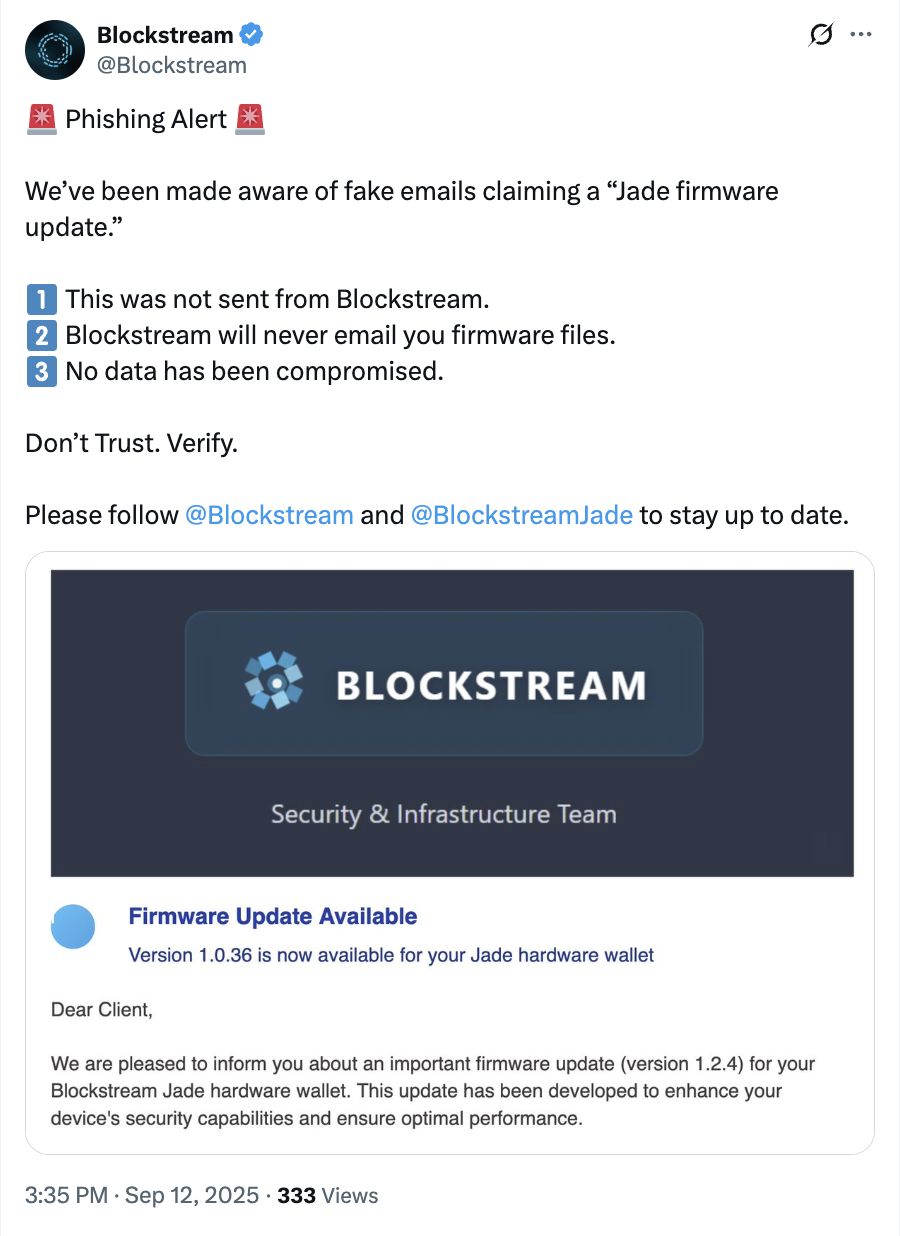

Фішинг Blockstream Jade — це цілеспрямована шахрайська електронна розсилка, яка видає себе за Blockstream, щоб поширити підроблене посилання на оновлення прошивки з метою отримання приватних ключів або встановлення шкідливого ПЗ. Blockstream попередила користувачів, що ніколи не надсилає вкладення з прошивкою електронною поштою, і підтвердила, що жодні облікові дані не були скомпрометовані під час цієї кампанії.

Як працює фішинг апаратних гаманців?

Фішинг апаратних гаманців зазвичай використовує термінові, правдоподібні повідомлення, щоб змусити одержувачів натискати на посилання або відкривати вкладення. Зловмисники створюють URL-адреси, майже ідентичні офіційним сайтам, підміняють символи (наприклад, “0” замість “o”) або розміщують шкідливі файли на схожих доменах. У цій кампанії електронний лист спонукав користувачів завантажити нібито файл прошивки Blockstream Jade, який вів на шкідливий сайт.

Blockstream попередила користувачів про фішингову кампанію електронної пошти, яка неправдиво пропонувала оновлення прошивки Blockstream Jade; повідомлення містило посилання на шкідливий сайт і не стосувалося реального випуску прошивки Blockstream.

Джерело: Blockstream

Чому ця загроза є актуальною зараз?

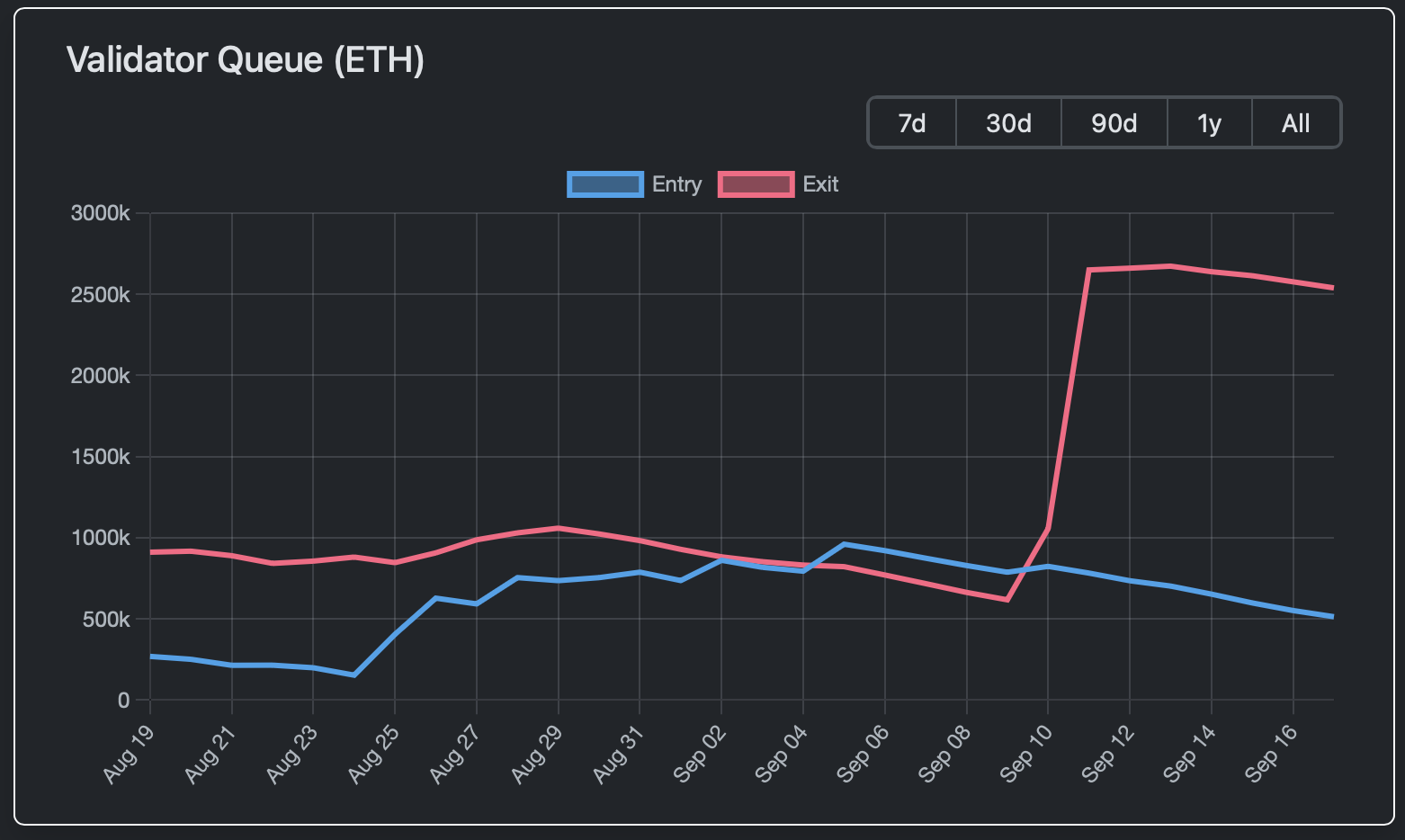

Обсяги та складність фішингу зросли в середині 2025 року. Сервіс протидії шахрайству Scam Sniffer повідомляє, що фішингові шахрайства коштували понад $12 млн у серпні та вплинули на понад 15 000 жертв, що на 67% більше, ніж у попередньому місяці. Блокчейн-безпекова компанія Hacken зафіксувала $3.1 млрд втрат від шахрайств і зламів у першій половині 2025 року, що підкреслює підвищені ризики для користувачів апаратних гаманців.

Як користувачі можуть перевірити справжність оновлення прошивки?

Перевіряйте справжність прошивки перед завантаженням. Переглядайте офіційні оголошення постачальника на перевірених каналах і порівнюйте контрольні суми, опубліковані на офіційному сайті. Завжди завантажуйте прошивку безпосередньо з офіційного сайту виробника апаратного гаманця або через перевірений інструмент оновлення гаманця. Ніколи не встановлюйте прошивку, отриману через небажану електронну пошту.

Як захистити себе від фішингу прошивки та електронної пошти (покроково)

- Підтвердіть джерело: Перевіряйте повідомлення про прошивку лише на офіційному каналі Blockstream або через вбудований оновлювач пристрою.

- Перевіряйте URL-адреси: Наведіть курсор і перевірте посилання на наявність підміни символів або додаткових піддоменів перед натисканням.

- Валідуйте хеші: Порівнюйте контрольну суму прошивки зі значенням, опублікованим на офіційній сторінці постачальника.

- Уникайте файлів з електронної пошти: Ніколи не відкривайте вкладення з прошивкою, надіслані електронною поштою; розглядайте будь-які небажані запити на оновлення як підозрілі.

- Використовуйте додаткові заходи безпеки: Використовуйте VPN, увімкніть MFA, де це можливо, та оновлюйте ОС і засоби безпеки.

Часті питання

Чи підтвердила Blockstream витік даних через цю фішингову кампанію?

Blockstream підтвердила, що не розповсюджувала прошивку електронною поштою, і заявила, що жодні дані користувачів не були скомпрометовані під час цього фішингового інциденту. Компанія закликала користувачів дотримуватись офіційних процедур оновлення.

Які негайні дії слід зробити, якщо я натиснув на шкідливе посилання?

Якщо ви натиснули на шкідливе посилання, від'єднайте пристрій від інтернету, не вводьте seed-фрази чи паролі та використайте чистий пристрій для перевірки несанкціонованих транзакцій. Розгляньте можливість переведення коштів на новий, безпечний гаманець після перевірки цілісності пристрою.

Як відрізнити підроблений сайт прошивки від офіційного?

Шукайте HTTPS та дійсний сертифікат, але не покладайтеся лише на це. Перевіряйте домен на відповідність офіційному сайту постачальника, підтверджуйте опубліковані контрольні суми та віддавайте перевагу прямим завантаженням з перевірених сторінок постачальника або офіційного додатку.

Основні висновки

- Перевіряйте оновлення: Використовуйте лише офіційні механізми оновлення від постачальника для встановлення прошивки.

- Остерігайтеся термінових листів: Фішинг використовує терміновість для спонукання до небезпечних дій — завжди зупиніться і перевірте.

- Дотримуйтесь захисних практик: Додавайте у закладки надійні сторінки, перевіряйте контрольні суми, використовуйте VPN та апаратний захист.

Висновок

Фішинг Blockstream Jade демонструє, як кампанії фішингу апаратних гаманців продовжують розвиватися. Користувачі повинні надавати перевагу перевіреним каналам оновлення, валідації контрольних сум і обережному поводженню з електронною поштою для захисту приватних ключів і активів. Будьте поінформовані, дотримуйтесь рекомендацій постачальника та повідомляйте про підозрілі повідомлення, щоб зменшити ризики атак.

Опубліковано: 2025-09-12 | Оновлено: 2025-09-12 | Автор: COINOTAG

Згадані джерела: заява Blockstream; звіт Scam Sniffer; звіт Hacken; моніторинг галузі та рекомендації. Схожі матеріали: крадіжки криптовалюти досягли $163 млн у серпні; Magazine: $55 млн DeFi Saver фішинг, copy2pwn викрадає ваш буфер обміну: Crypto Sec.