Wallets, Warnungen und Schwachstellen

Am wichtigsten sind grundlegende Sicherheitsgewohnheiten.

Am wichtigsten sind grundlegende Sicherheitsgewohnheiten.

Autor: Prathik Desai

Übersetzung: Block unicorn

Alles beginnt mit einer Nachricht. Das Branding wirkt sehr vertrauenswürdig, das Logo entspricht den Erwartungen, das LinkedIn-Profil zeigt, dass ihr einige gemeinsame Kontakte habt. Der Recruiter sagt, er habe dein GitHub-Projekt entdeckt und möchte dir einen Vertrag in einem gut finanzierten Unternehmen anbieten, das AI mit DeFi-Protokollen kombiniert. Du wirfst einen schnellen Blick auf deren Website. Das Design ist klar und flüssig, der Inhalt wirkt glaubwürdig, aber überall, wo du es erwartest, wimmelt es von Fachbegriffen. Auf der Website gibt es einen Screening-Test, dessen Inhalt als ZIP-Datei gesendet wird.

Du entpackst die Datei und führst direkt das Installationsprogramm aus – auf dem Bildschirm erscheint kurz ein Wallet-Autorisierungsfenster. Ohne groß nachzudenken klickst du auf Bestätigen. Doch es passiert nichts, der Computer stürzt auch nicht ab. Fünf Minuten später ist dein Solana-Wallet leergeräumt.

Das ist keine Fantasie. Das ist nahezu der vollständige Ablauf zahlreicher Angriffe, die 2025 von Blockchain-Analysten dokumentiert wurden und mit nordkoreanischen Hackergruppen in Verbindung stehen. Sie nutzen gefälschte Jobangebote, mit Trojanern versehene Testdateien und Malware, um Wallets zu kompromittieren.

In diesem Artikel zeige ich dir die Entwicklung der Angriffsmethoden im Kryptobereich im Jahr 2025 und wie du dich vor einigen der häufigsten On-Chain-Angriffe schützen kannst.

Kommen wir nun zum Wesentlichen.

Die größte Veränderung bei Krypto-Hackerangriffen 2025

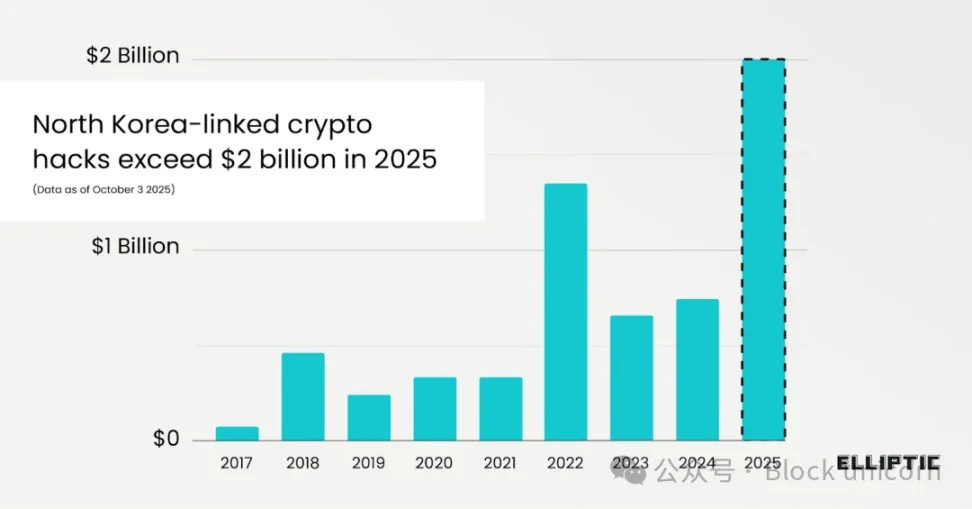

Von Januar bis September 2025 haben Hacker mit Verbindungen zu Nordkorea Kryptowährungen im Wert von über 2 Milliarden US-Dollar gestohlen. Laut der Blockchain-Analysefirma Elliptic ist 2025 das Jahr mit dem höchsten dokumentierten Volumen an Krypto-Kriminalität.

Der größte Einzelschaden entstand beim Diebstahl auf der Bybit-Börse im Februar, bei dem die Kryptobörse 1,4 Milliarden US-Dollar verlor. Die insgesamt von Nordkorea gestohlenen Krypto-Assets haben nun einen Wert von über 6 Milliarden US-Dollar erreicht.

Abgesehen von den schockierenden Zahlen ist das Auffälligste im Bericht von Elliptic die Veränderung der Angriffsmethoden. Der Bericht stellt fest: „Die meisten Hackerangriffe im Jahr 2025 wurden durch Social-Engineering-Angriffe ermöglicht“, was sich deutlich von den früheren, auf Infrastrukturmanipulation basierenden Angriffen Nordkoreas unterscheidet. Beispiele hierfür sind die berüchtigten Angriffe auf das Ronin Network in 2022 und 2024 sowie der DAO-Hack im Jahr 2016.

Heutzutage haben sich die Sicherheitslücken von der Infrastruktur auf den menschlichen Faktor verlagert. Auch der Bericht von Chainalysis zeigt, dass das Leaken von Private Keys im Jahr 2024 den größten Anteil an Krypto-Diebstählen hatte (43,8%).

Offensichtlich ist es für Angreifer mit der Weiterentwicklung von Kryptowährungen und der gestiegenen Sicherheit auf Protokoll- und Blockchain-Ebene einfacher geworden, sich auf die Inhaber der Private Keys zu konzentrieren.

Solche Angriffe werden zudem immer organisierter und sind keine zufälligen Einzelaktionen mehr. Kürzliche Mitteilungen des FBI und der Cybersecurity and Infrastructure Security Agency (CISA) sowie Medienberichte beschreiben nordkoreanische Angriffe, die gefälschte Jobangebote für Krypto-Entwickler, mit Trojanern versehene Wallet-Software und bösartige Open-Source-Community-Vergiftungen kombinieren. Obwohl die von Hackern verwendeten Tools technisch sind, liegt der Angriffspunkt auf der psychologischen Ebene des Menschen.

Der Bybit-Hack ist bisher der größte einzelne Krypto-Diebstahl und zeigt, wie solche Probleme bei großvolumigen Transaktionen auftreten können. Als Ethereum im Wert von etwa 1,4 Milliarden US-Dollar aus einer Wallet-Cluster gestohlen wurde, zeigte die frühe technische Analyse, dass die Signierer die Autorisierungsinhalte nicht sorgfältig überprüft hatten. Das Ethereum-Netzwerk selbst führte eine gültige und signierte Transaktion aus, aber das Problem lag beim menschlichen Bediener.

Ähnlich war es beim Atomic Wallet Hack, bei dem durch Malware, die die Speicherung der Private Keys auf den Computern der Nutzer angriff, Krypto-Assets im Wert von etwa 35 Millionen bis 100 Millionen US-Dollar verschwanden.

Du wirst feststellen, dass dies in vielen Fällen so ist. Wenn Menschen beim Überweisen von Geldern die Wallet-Adresse nicht vollständig überprüfen oder ihre Private Keys mit sehr niedrigem Sicherheitsniveau speichern, kann das Protokoll selbst kaum etwas ausrichten.

Selbstverwahrung ist nicht narrensicher

„Nicht deine Private Keys, nicht deine Coins“ – dieser Grundsatz gilt weiterhin, aber das Problem ist, dass viele danach aufhören, weiterzudenken.

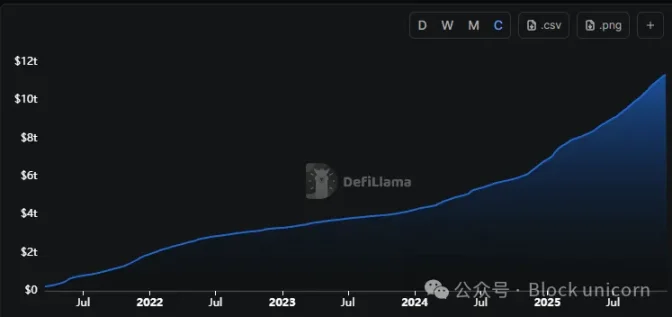

In den letzten drei Jahren haben viele Nutzer ihre Gelder von Börsen abgezogen – aus Angst vor einem weiteren FTX-Kollaps und aus ideologischer Überzeugung. Das kumulierte Handelsvolumen dezentraler Börsen (DEX) hat sich in den letzten drei Jahren mehr als verdoppelt, von 3,2 Billionen US-Dollar auf 11,4 Billionen US-Dollar.

Obwohl die Sicherheitskultur oberflächlich betrachtet verbessert wurde, hat sich das Risiko von verwahrten Sicherheitsmaßnahmen auf ein Chaos verlagert, in dem die Nutzer selbst Lösungen finden müssen. Browser-Erweiterungen auf dem Computer, Seed-Phrasen, die in Chatverläufen oder E-Mail-Entwürfen auf dem Handy gespeichert sind, sowie Private Keys, die in unverschlüsselten Notiz-Apps abgelegt werden, bieten keinen effektiven Schutz gegen lauernde Gefahren.

Selbstverwahrung soll das Abhängigkeitsproblem lösen: keine Abhängigkeit mehr von Börsen, Verwahrern oder Dritten, die Auszahlungen einfrieren oder direkt bankrottgehen könnten. Was sie aber nicht löst, ist das „kognitive“ Problem. Private Keys geben dir die Kontrolle, aber auch die volle Verantwortung.

Wie kannst du dieses Problem also lösen?

Hardware-Wallets helfen, Reibung zu reduzieren

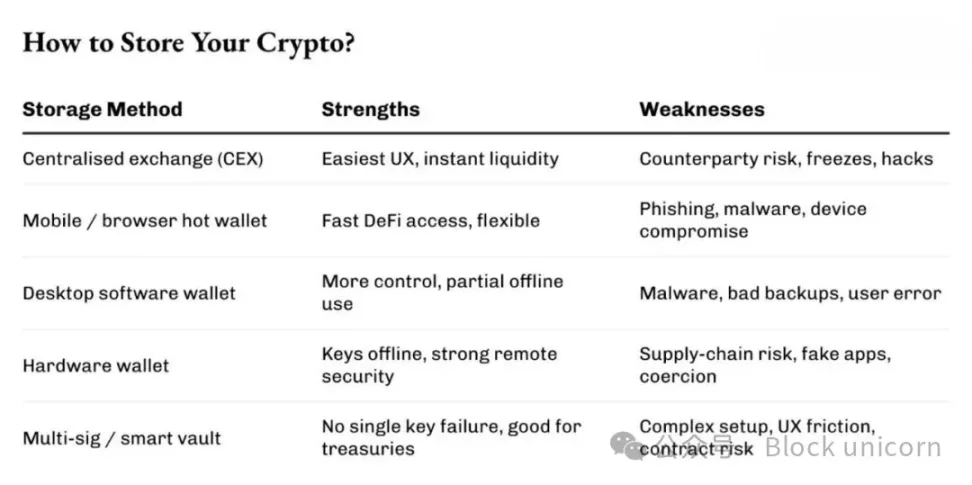

Cold Storage kann einen Teil des Problems lösen. Es speichert deine Assets offline und bewahrt sie an einem sicheren Ort auf.

Ist das Problem damit gelöst? Nur teilweise.

Indem sie die Private Keys von Allzweckgeräten entfernen, ersparen Hardware-Wallets den Ärger mit Browser-Erweiterungen oder „One-Click-Transaktionen“. Sie führen einen physischen Bestätigungsmechanismus ein, der den Nutzer schützt.

Aber Hardware-Wallets sind letztlich nur ein Werkzeug.

Die Sicherheitsteams mehrerer Wallet-Anbieter sprechen das offen an. Ledger berichtet von wiederholten Phishing-Angriffen unter Verwendung ihrer Marke, bei denen Angreifer gefälschte Browser-Erweiterungen und Klone von Ledger Live nutzen. Diese Oberflächen wirken vertraut und wiegen die Nutzer in Sicherheit, aber an einem Punkt werden sie aufgefordert, ihre Seed-Phrase einzugeben. Sobald die Seed-Phrase kompromittiert ist, sind die Folgen katastrophal.

Auch können Nutzer dazu verleitet werden, ihre Seed-Phrase auf gefälschten Firmware-Update-Seiten einzugeben.

Die eigentliche Funktion von Hardware-Wallets besteht daher darin, die Angriffsfläche zu verlagern und Reibung zu erhöhen, wodurch das Risiko eines Angriffs verringert wird. Sie können das Risiko jedoch nicht vollständig eliminieren.

Trennung ist der Schlüssel

Hardware-Wallets entfalten ihre volle Wirkung nur, wenn sie von offiziellen oder vertrauenswürdigen Quellen gekauft und die Seed-Phrasen vollständig offline und sicher aufbewahrt werden.

Menschen, die lange in der Branche sind – darunter Incident-Response-Teams, On-Chain-Ermittler und Wallet-Ingenieure – empfehlen Trennung und Risikostreuung.

Ein Wallet wird für den täglichen Gebrauch verwendet, ein anderes kommt fast nie mit dem Internet in Kontakt. Kleine Beträge werden für Experimente und DeFi-Mining genutzt, große Beträge liegen im Tresor und sind nur über mehrere Schritte zugänglich.

Darüber hinaus sind grundlegende Sicherheitsgewohnheiten am wichtigsten.

Einige scheinbar langweilige Gewohnheiten können einen großen Unterschied machen. Egal wie dringend ein Pop-up erscheint, gib deine Seed-Phrase niemals auf einer Website ein. Nach dem Kopieren und Einfügen solltest du die vollständige Adresse immer auf dem Hardware-Bildschirm überprüfen. Überlege dir gut, bevor du eine Transaktion genehmigst, die du nicht selbst initiiert hast. Bei unbekannten Links und „Kundendienst“-Nachrichten solltest du immer skeptisch bleiben, bis sie verifiziert sind.

All diese Maßnahmen garantieren keine absolute Sicherheit, das Risiko bleibt immer bestehen. Aber jeder zusätzliche Schritt senkt das Risiko ein Stück weiter.

Für die meisten Nutzer ist die größte Bedrohung derzeit nicht ein Zero-Day-Exploit, sondern unüberprüfte Informationen, Installationsprogramme, die wegen eines vermeintlich guten Jobangebots sofort heruntergeladen und ausgeführt werden, sowie Seed-Phrasen, die auf demselben Zettel wie die Einkaufsliste stehen.

Wenn Menschen, die Milliarden verwalten, diese Risiken als Hintergrundrauschen betrachten, werden sie am Ende zu Fallstudien, die als „Sicherheitslücke“ etikettiert werden.

Haftungsausschluss: Der Inhalt dieses Artikels gibt ausschließlich die Meinung des Autors wieder und repräsentiert nicht die Plattform in irgendeiner Form. Dieser Artikel ist nicht dazu gedacht, als Referenz für Investitionsentscheidungen zu dienen.

Das könnte Ihnen auch gefallen

Der Hintergrund der „Dienstagserholung“ globaler Risikoanlagen: Die „bedeutende Veränderung“ beim Vermögensverwaltungsriesen Vanguard

Der konservative Riese, der sich zuvor entschieden gegen Krypto-Assets gestellt hatte, hat schließlich nachgegeben und seinen 8 Millionen Kunden offiziell den Handel mit bitcoin-ETFs ermöglicht.

Nach Zinssenkungen von über 100 Basispunkten überlegt die Federal Reserve, wie sie aufhören soll, aber die Meinungsverschiedenheiten sind beispiellos.

Innerhalb der US-Notenbank gibt es derzeit eine Debatte über das Ende der lockeren Geldpolitik. Der Streitpunkt konzentriert sich darauf, ob die Wirtschaft weitere Anreize benötigt und wo genau der „neutrale Zinssatz“ liegt.

Wirtschaftliche Wahrheit: KI treibt das Wachstum allein an, Kryptowährungen werden zu geopolitischen Vermögenswerten

Der Markt wird nicht mehr von Fundamentaldaten getrieben.