Ví, cảnh báo và điểm yếu

Quan trọng nhất là tuân thủ các thói quen an toàn cơ bản.

Quan trọng nhất là thói quen an toàn cơ bản.

Tác giả: Prathik Desai

Biên dịch: Block unicorn

Mọi thứ bắt đầu từ một tin nhắn. Hình ảnh thương hiệu trông rất đáng tin cậy, logo cũng đúng như mong đợi, hồ sơ LinkedIn cho thấy bạn có một số người liên hệ chung. Nhà tuyển dụng nói rằng họ đã phát hiện dự án GitHub của bạn và muốn mời bạn làm việc hợp đồng cho một công ty có tiềm lực tài chính mạnh, kết hợp AI với giao thức DeFi. Bạn lướt nhanh qua trang web của họ. Thiết kế trang web đơn giản, mượt mà, nội dung đáng tin cậy, nhưng mọi nơi bạn dự đoán đều tràn ngập thuật ngữ chuyên ngành. Trên trang web có một bài kiểm tra sàng lọc, nội dung kiểm tra được gửi dưới dạng tệp ZIP.

Bạn giải nén và chạy chương trình cài đặt ngay lập tức — màn hình lóe lên một thông báo ủy quyền ví trong chốc lát. Bạn không nghĩ ngợi gì mà nhấn xác nhận. Nhưng không có gì xảy ra, máy tính cũng không bị treo. Năm phút sau, ví Solana của bạn đã bị rút sạch.

Đây không phải là tưởng tượng. Đây gần như là toàn bộ quy trình của hàng loạt vụ tấn công liên quan đến nhóm hacker Triều Tiên mà các chuyên gia phân tích blockchain ghi nhận vào năm 2025. Họ sử dụng chiêu trò tuyển dụng giả, tệp kiểm tra chứa mã độc và phần mềm độc hại để xâm nhập ví.

Trong bài viết hôm nay, tôi sẽ đưa bạn tìm hiểu sự tiến hóa của các phương thức tấn công tiền mã hóa năm 2025, cũng như cách bảo vệ bản thân khỏi một số hình thức tấn công on-chain phổ biến nhất.

Bây giờ, hãy đi vào vấn đề chính.

Những thay đổi lớn nhất trong các cuộc tấn công hacker tiền mã hóa năm 2025

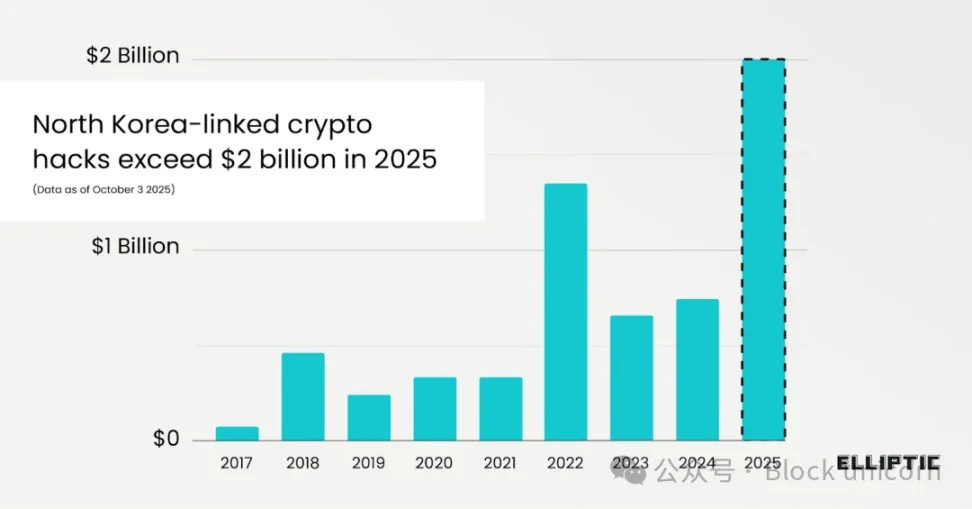

Từ tháng 1 đến tháng 9 năm 2025, số tiền mã hóa bị hacker liên quan đến Triều Tiên đánh cắp đã vượt quá 2 tỷ USD. Theo công ty phân tích blockchain Elliptic, năm 2025 đã trở thành năm có giá trị tội phạm tài sản số cao nhất từng được ghi nhận.

Trong đó, khoản thiệt hại lớn nhất đến từ vụ tấn công sàn giao dịch Bybit vào tháng 2, khiến sàn này mất 1.4 tỷ USD. Tổng giá trị tài sản mã hóa mà chính quyền Triều Tiên đánh cắp hiện đã vượt quá 6 tỷ USD.

Bên cạnh những con số gây sốc, điều đáng chú ý nhất trong báo cáo của Elliptic là sự thay đổi trong cách khai thác lỗ hổng tiền mã hóa. Báo cáo chỉ ra rằng, “phần lớn các vụ tấn công năm 2025 đều được thực hiện thông qua các cuộc tấn công kỹ thuật xã hội”, khác hẳn với việc Triều Tiên từng đánh cắp số tiền lớn bằng cách phá hoại hạ tầng trước đây. Ví dụ như các vụ tấn công nổi tiếng vào Ronin Network năm 2022 và 2024, cũng như vụ hack The DAO năm 2016.

Ngày nay, lỗ hổng bảo mật đã chuyển từ hạ tầng sang yếu tố con người. Báo cáo của Chainalysis cũng chỉ ra rằng, rò rỉ khóa riêng chiếm tỷ lệ cao nhất (43,8%) trong các vụ trộm tiền mã hóa năm 2024.

Rõ ràng, khi tiền mã hóa phát triển và các giao thức cũng như lớp blockchain ngày càng an toàn hơn, kẻ tấn công lại dễ dàng nhắm vào những người nắm giữ khóa riêng hơn.

Những kiểu tấn công này cũng ngày càng có tổ chức, không còn là các vụ tấn công cá nhân ngẫu nhiên. Gần đây, các thông báo của Cục Điều tra Liên bang Mỹ (FBI) và Cơ quan An ninh mạng & An ninh Hạ tầng (CISA) cùng các bản tin đã mô tả các hoạt động tấn công liên quan đến Triều Tiên, kết hợp tuyển dụng kỹ sư tiền mã hóa giả, phần mềm ví cài mã độc và đầu độc cộng đồng mã nguồn mở để thực hiện tấn công. Dù công cụ hacker sử dụng mang tính kỹ thuật, điểm đột phá lại nằm ở yếu tố tâm lý con người.

Vụ hack Bybit là vụ trộm tiền mã hóa đơn lẻ lớn nhất từ trước đến nay, cho thấy vấn đề này xảy ra như thế nào trong các giao dịch quy mô lớn. Khi khoảng 1.4 tỷ USD Ethereum bị đánh cắp khỏi một cụm ví, phân tích kỹ thuật ban đầu cho thấy người ký giao dịch đã không kiểm tra kỹ nội dung ủy quyền. Mạng Ethereum tự nó đã thực thi giao dịch hợp lệ và được ký, nhưng vấn đề lại nằm ở thao tác của con người.

Tương tự, trong vụ hack Atomic Wallet, do phần mềm độc hại tấn công cách lưu trữ khóa riêng trên máy tính người dùng, khoảng 35 triệu đến 100 triệu USD tài sản mã hóa đã biến mất.

Bạn sẽ thấy điều này xảy ra rất nhiều. Khi mọi người không kiểm tra kỹ địa chỉ ví khi chuyển tiền, hoặc lưu trữ khóa riêng ở mức bảo mật cực thấp, bản thân giao thức gần như không thể làm gì.

Tự lưu ký không phải là giải pháp tuyệt đối

Nguyên tắc “không phải khóa riêng của bạn thì không phải tiền của bạn” vẫn đúng, nhưng vấn đề là nhiều người dừng lại ở đó mà không suy nghĩ tiếp.

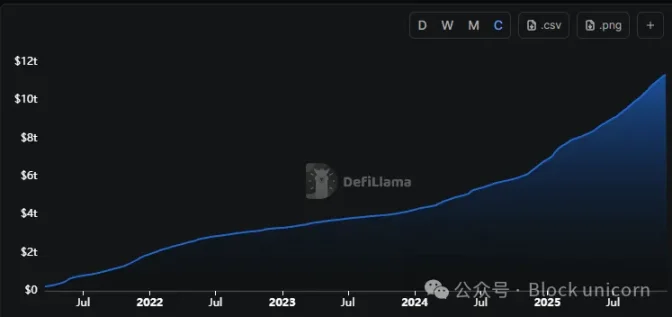

Ba năm qua, nhiều người dùng đã chuyển tiền khỏi sàn giao dịch, vừa vì lo ngại lặp lại sự cố sụp đổ kiểu FTX, vừa vì lý do tư tưởng. Ba năm qua, tổng khối lượng giao dịch trên các sàn phi tập trung (DEX) đã tăng hơn gấp đôi, từ 3.2 nghìn tỷ USD lên 11.4 nghìn tỷ USD.

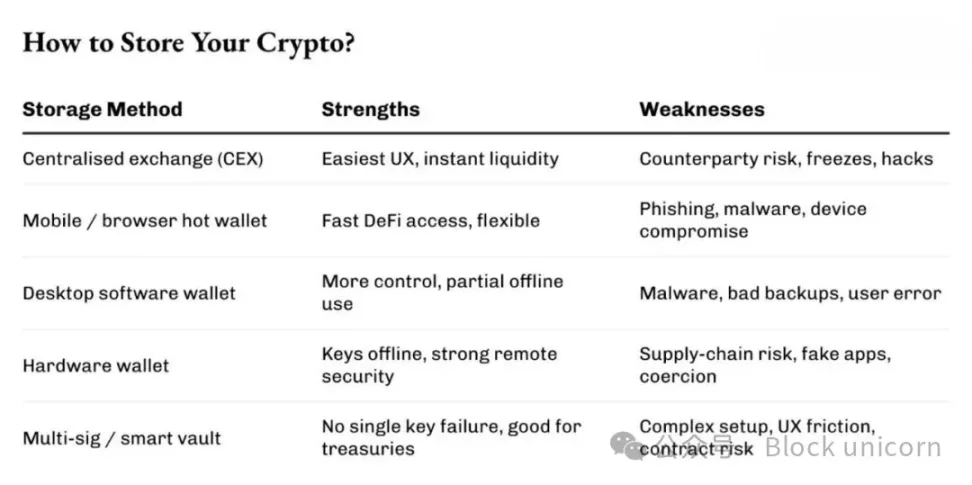

Bề ngoài, văn hóa an toàn có vẻ được nâng cao, nhưng rủi ro đã chuyển từ các biện pháp bảo mật lưu ký sang tình trạng hỗn loạn khi người dùng tự giải quyết vấn đề. Tiện ích mở rộng trình duyệt trên máy tính, cụm từ ghi nhớ lưu trong tin nhắn điện thoại hoặc bản nháp email, cũng như khóa riêng lưu trong ứng dụng ghi chú không mã hóa, đều không thể chống lại các mối nguy rình rập.

Tự lưu ký nhằm giải quyết vấn đề phụ thuộc: không còn phụ thuộc vào sàn giao dịch, bên lưu ký, hay bất kỳ bên thứ ba nào có thể đóng băng rút tiền hoặc phá sản. Nhưng nó chưa giải quyết được vấn đề “nhận thức”. Khóa riêng trao cho bạn quyền kiểm soát, nhưng cũng trao cho bạn toàn bộ trách nhiệm.

Vậy, bạn thực sự nên giải quyết vấn đề này như thế nào?

Ví phần cứng giúp giảm ma sát

Lưu trữ lạnh có thể giải quyết một phần vấn đề. Nó lưu trữ tài sản của bạn ngoại tuyến và cất giữ ở nơi giống như két sắt.

Vấn đề đã được giải quyết chưa? Chỉ một phần thôi.

Bằng cách tách khóa riêng khỏi thiết bị thông dụng, ví phần cứng giúp bạn tránh khỏi rắc rối với tiện ích mở rộng trình duyệt hoặc “xác nhận giao dịch chỉ bằng một cú nhấp chuột”. Chúng đưa vào cơ chế xác nhận vật lý, có thể bảo vệ người dùng.

Nhưng ví phần cứng cuối cùng cũng chỉ là một công cụ.

Các đội ngũ an ninh của nhiều nhà cung cấp ví đã thẳng thắn về điều này. Ledger báo cáo nhiều lần bị lợi dụng thương hiệu để thực hiện các cuộc tấn công lừa đảo, kẻ tấn công sử dụng tiện ích mở rộng trình duyệt giả và bản sao Ledger Live. Giao diện này đủ quen thuộc để người dùng mất cảnh giác, nhưng ở một bước nào đó, người dùng sẽ được yêu cầu nhập cụm từ ghi nhớ. Một khi cụm từ ghi nhớ bị lộ, hậu quả sẽ rất nghiêm trọng.

Cũng có trường hợp người dùng bị dụ nhập cụm từ ghi nhớ trên trang cập nhật firmware giả mạo.

Do đó, tác dụng thực sự của ví phần cứng là chuyển đổi bề mặt tấn công, tăng ma sát, từ đó giảm khả năng bị tấn công. Nhưng nó không thể loại bỏ hoàn toàn rủi ro.

Phân tách mới là chìa khóa

Ví phần cứng phát huy hiệu quả tối đa khi: mua từ kênh chính hãng hoặc đáng tin cậy, và lưu trữ cụm từ ghi nhớ hoàn toàn ngoại tuyến, an toàn.

Những người làm lâu năm trong ngành này, bao gồm nhân viên phản ứng sự cố, điều tra viên on-chain và kỹ sư ví, đều khuyên nên phân tách và phân tán rủi ro.

Một ví dùng cho giao dịch hàng ngày, một ví khác gần như không bao giờ kết nối Internet. Số tiền nhỏ dùng để thử nghiệm và khai thác DeFi, còn số tiền lớn thì cất trong két, cần nhiều bước mới truy cập được.

Trên hết, quan trọng nhất là thói quen an toàn cơ bản.

Một số thói quen tưởng chừng nhàm chán lại rất hữu ích. Dù cửa sổ bật lên có khẩn cấp đến đâu, đừng bao giờ nhập cụm từ ghi nhớ trên website. Sau khi sao chép địa chỉ, hãy kiểm tra lại địa chỉ đầy đủ trên màn hình phần cứng. Trước khi phê duyệt bất kỳ giao dịch nào không do mình chủ động thực hiện, hãy suy nghĩ thật kỹ. Với các liên kết lạ và thông tin “chăm sóc khách hàng”, hãy luôn nghi ngờ cho đến khi xác thực được.

Những biện pháp này không đảm bảo an toàn tuyệt đối, rủi ro luôn tồn tại. Nhưng mỗi bước bạn làm thêm, rủi ro lại giảm đi một chút.

Hiện tại, với hầu hết người dùng, mối đe dọa lớn nhất không phải là lỗ hổng zero-day, mà là những thông tin chưa được kiểm tra kỹ, các chương trình cài đặt được tải về và chạy ngay chỉ vì cơ hội việc làm nghe hấp dẫn, và cụm từ ghi nhớ được ghi trên cùng một tờ giấy với danh sách mua sắm ở siêu thị.

Khi những người quản lý hàng tỷ USD coi những rủi ro này là tiếng ồn nền, cuối cùng chúng sẽ trở thành các nghiên cứu điển hình bị dán nhãn “lỗ hổng”.

Tuyên bố miễn trừ trách nhiệm: Mọi thông tin trong bài viết đều thể hiện quan điểm của tác giả và không liên quan đến nền tảng. Bài viết này không nhằm mục đích tham khảo để đưa ra quyết định đầu tư.

Bạn cũng có thể thích

Tìm hiểu về hai dự án mới trong hệ sinh thái Polkadot và những gì chúng sẽ mang lại cho Polkadot Hub?

HIC: Tiếp tục mang đến những dự án thực sự có giá trị cho Polkadot trong thị trường ảm đạm!

Ba ví dụ cho thấy Revive và Polkadot Hub có thể làm được gì!